Protégez votre Présence en Ligne: Guide pour Petites Entreprises

Dans un monde de plus en plus numérique, sécuriser sa présence web est essentiel pour toute entreprise, grande ou petite. Pour les petites entreprises, cela revêt encore plus d’importance, car elles sont souvent des cibles privilégiées des cyberattaques.

Dans cet article, nous allons explorer plusieurs méthodes pour renforcer la sécurité de votre présence en ligne et ce qui entoure votre site Internet. Le responsable de la mise en place de ces technologies est souvent ambigu entre l’Agence Web ou le Service des technologies de l’information (TI).

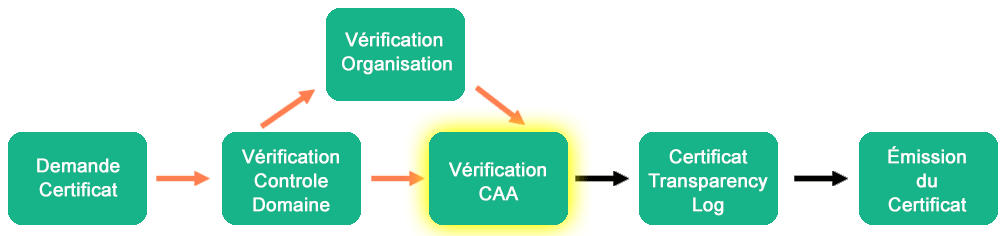

CAA (Certification Authority Authorization)

Qu’est-ce que le CAA?

Le Certification Authority Authorization (CAA) est un mécanisme qui permet aux propriétaires de domaines de spécifier quelles autorités de certification (CA) sont autorisées à émettre des certificats pour leurs domaines. Cela ajoute une couche de sécurité supplémentaire en limitant les émetteurs de certificats.

Pourquoi implanter CAA?

Il réduit le risque d’émission de certificats non autorisés. En restreignant les CA autorisées, vous diminuez les chances que des certificats frauduleux soient créés, protégeant ainsi votre site et vos clients.

Comment configurer le CAA?

Pour configurer le CAA, vous devez ajouter des enregistrements DNS spécifiques à votre domaine. Ceux-ci indiqueront quelles CA sont autorisées à émettre des certificats pour votre site. Vous pouvez consulter la documentation de votre fournisseur DNS pour les étapes détaillées.

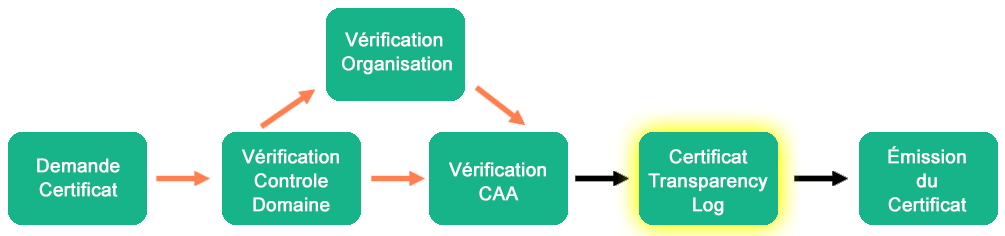

CT (Certificate Transparency)

Qu’est-ce que le CT ?

https://certificate.transparency.dev/

Le Certificate Transparency est un système conçu pour surveiller tous les certificats SSL/TLS émis par les autorités de certification (CA). Il permet de détecter et de prévenir la fraude en recevant une alerte pour chaque certificat émis pour vos domaines.

Comment être informé des certificats émis pour mon domaine?

Vous pouvez être informé via les services de surveillance affiliés au projet comme https://crt.sh/.

Problème du CT: Visibilité publique

Tous les certificats émis sont disponibles au public. Je pourrais donc voir les certificats qui ont été émis pour les services internes d’une entreprise.

Par exemple:

Je peux faire une recherche pour le Ministère de la Justice du Québec et son domaine: “justice.gc.ca” afin de voir tous les certificats émis:

- justice.gc.ca

- Service.Justice.gc.ca

- businessnumber-dev.justice.gc.ca

- equipesm.justice.gc.ca

- psdi-spdi.justice.gc.ca

- spdi-psdi.justice.gc.ca

- juscampus-catalogue.justice.gc.ca

- juspace.justice.gc.ca

- juvweb05.justice.gc.ca

- JUVidb1.justice.gc.ca

- justraduire.cloud.justice.gc.ca

- justraduire.justice.gc.ca

- justranslate.cloud.justice.gc.ca

- laws-lois.justice.gc.ca

- lois.justice.gc.ca

- lois-laws.justice.gc.ca

- isc-pdr.justice.gc.ca

- canada.justice.gc.ca

- famille.justice.gc.ca

- family.justice.gc.ca

- justice.gc.ca

- servicesauxvictimes.justice.gc.ca

- victimservices.justice.gc.ca

- web1.justice.gc.ca

- web2.justice.gc.ca

- webmail.justice.gc.ca

- autodiscover.justice.gc.ca

- cas.justice.gc.ca

- mail.justice.gc.ca

- mrs.justice.gc.ca

- smtp.justice.gc.ca

- media.justice.gc.ca

- ifolio.justice.gc.ca

- devpjaapp.justice.gc.ca

- JUS-OTT1.justice.gc.ca

- ifolio-tr.justice.gc.ca

- dlsutv.justice.gc.ca

- SJMtv.justice.gc.ca

Beaucoup semble être utilisé pour des besoins internes inaccessibles mais sachant qu’ils existent, ça pourrait donner des idées ou des opportunités d’attaques et d’intrusions.

Dans ce sens, je recommande donc d’utiliser un autre domaine pour les besoins interne, qui n’est pas relié directement à l’entreprise.

Par exemple dans ce cas, ça pourrait être “mjq.network”

HSTS (HTTP Strict Transport Security)

Introduction au HSTS

Le HTTP Strict Transport Security (HSTS) est un mécanisme de sécurité web qui force les navigateurs à interagir avec les sites uniquement via des connexions sécurisées HTTPS. Cela empêche les attaques de type “man-in-the-middle” et garantit que la communication entre le client et le serveur reste chiffrée.

Pourquoi HSTS?

Il renforce la sécurité des connexions web, assurant que les données échangées entre votre site et vos visiteurs sont protégées. Cela améliore également la confiance des utilisateurs en garantissant qu’ils naviguent dans un environnement sécurisé.

Comment Implanter HSTS

Vous devez ajouter un en-tête HTTP spécifique à votre serveur web. Cet en-tête indique au navigateur de toujours utiliser HTTPS lors de l’accès à votre site.

Des guides spécifiques à votre serveur (Apache, Nginx, etc.) sont disponibles en ligne pour vous aider dans cette démarche.

Vous pouvez aussi ajouter votre site afin que les informations HSTS soient pré chargé dans Chrome:

DNSSEC (Domain Name System Security Extensions)

Comprendre le DNSSEC

Le Domain Name System Security Extensions (DNSSEC) protège contre les attaques telles que le DNS spoofing en permettant aux réponses DNS d’être signées numériquement.

Pourquoi adopter le DNSSEC ?

Il assure l’intégrité et l’authenticité des réponses DNS. Cela signifie que les utilisateurs de votre site sont dirigés vers le bon serveur, empêchant les attaques où un pirate pourrait rediriger le trafic vers un site malveillant.

Comment activer DNSSEC?

L’activation du DNSSEC nécessite de configurer les signatures numériques pour vos enregistrements DNS. Cela peut être fait via l’interface de votre fournisseur DNS et votre registraire de domaine. Assurez-vous de suivre les instructions spécifiques pour garantir une configuration correcte.

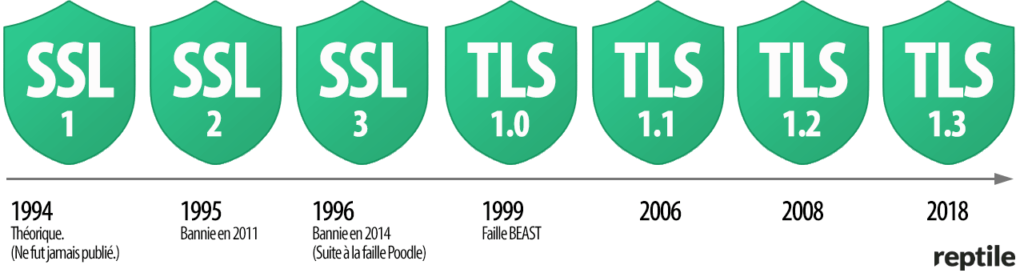

TLS (Transport Layer Security)

Introduction au TLS

Le Transport Layer Security (TLS) est le protocole de sécurité le plus utilisé pour chiffrer les communications sur internet. Il succède au SSL (Secure Sockets Layer) et offre une protection renforcée contre les interceptions et les altérations de données. C’est lui qui fait en sorte que votre site est HTTPS.

Pourquoi le TLS est-il indispensable?

Il assure que toutes les informations échangées entre votre site et vos visiteurs sont chiffrées. Cela inclut les informations sensibles telles que les mots de passe et les données de paiement, protégeant ainsi vos clients et votre entreprise.

Implémentation du TLS

Pour implémenter le TLS, vous devez obtenir un certificat SSL/TLS auprès d’une autorité de certification reconnue. Une fois obtenu, ce certificat doit être installé sur votre serveur web. De nombreux hébergeurs fournissent des guides détaillés pour l’installation des certificats TLS. De nos jours avec des certificats gratuits comme Let’s Encrypt, les certificats sont émis automatiquement et gratuitement.

Par contre, il faut s’assurer que le site ou le serveur soit configuré pour répondre uniquement aux demandes HTTPS et rediriger les demandes HTTP vers HTTPS.

Les versions de TLS

TLS a évolué au fil des années pour améliorer la sécurité et s’adapter aux nouvelles menaces. Les versions de TLS sont TLS 1.0, TLS 1.1, TLS 1.2 et TLS 1.3.

Bien que TLS 1.0 et TLS 1.1 soient toujours fonctionnels, ils sont considérés comme obsolètes, car ils présentent plusieurs vulnérabilités de sécurité. Par exemple, TLS 1.0 est vulnérable aux attaques telles que BEAST et POODLE. Les désactiver est recommandé, mais empêches une communication avec certain système obsolète comme Windows XP.

TLS 1.2 est actuellement largement utilisé et offre une bonne sécurité, tandis que TLS 1.3, la version la plus récente, apporte des améliorations significatives en termes de performance et de sécurité, incluant la réduction du temps de latence et la suppression de certains algorithmes cryptographiques faibles. Il est donc fortement recommandé de configurer votre serveur pour utiliser uniquement les versions TLS 1.2 et TLS 1.3 afin d’assurer une communication sécurisée.

Vous pouvez valider les versions TLS que vous utilisez sur le site SSL LABS

Conclusion

Sécuriser la présence web de votre petite entreprise est une tâche essentielle pour protéger vos données et celles de vos clients. En mettant en œuvre les mesures de sécurité telles que le CT, le CAA, le HSTS, le DNSSEC et le TLS, vous renforcez non seulement la sécurité de votre présence web, mais aussi la confiance de vos utilisateurs.

Prenez ces mesures dès aujourd’hui pour assurer une présence en ligne sûre et fiable.

Pour aller plus loin et obtenir de l’aide spécialisée, n’hésitez pas à nous contacter.

Reptile – Service Web